Entre ɢoogle.com et google.com , voyez-vous la différence ? Si l’un des deux noms de domaine renvoie bien sur le site web de la firme californienne, l’autre constitue une forme d’attaque particulièrement pernicieuse : le script spoofing.

Qu’est-ce que le script spoofing ?

Le script spoofing est l’acte d’utiliser un nom de domaine composé de caractères visuellement similaires pour imiter un autre nom de domaine. Il s’agit d’une forme avancée d’hameçonnage. Lorsqu’on utilise des caractères accentués (IDN), on appelle cette pratique IDN homograph attack. La particularité de l’utilisation des IDN c’est qu’elle permet de créer des noms de domaine particulièrement similaires…et dangereux.

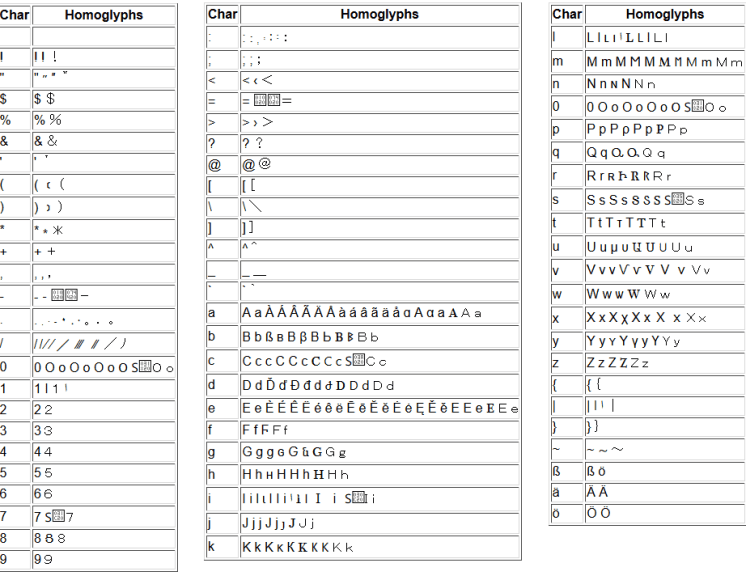

Quels types de caractères sont utilisés en script spoofing ?

Il existe 2 types de typographie pouvant amener au script spoofing :

- La typographie simple avec notre alphabet traditionnel en caractère latin / ASCII

- La lettre O peut être confondue avec le chiffre zéro « 0 »

- La lettre majuscule « i » et la minuscule « l »

- La typographie complexe avec les caractères de type cyrillique, grecque, arménien, hébreu etc.

Parmi cette dernière catégorie, il existe des caractères qui peuvent être utilisé pour « fabriquer » des noms de domaine visuellement similaires aux originaux. A l’œil nu, il est parfois impossible de déceler la différence entre un caractère accentué (IDN) et une lettre de l’alphabet latin. En voici quelques exemples:

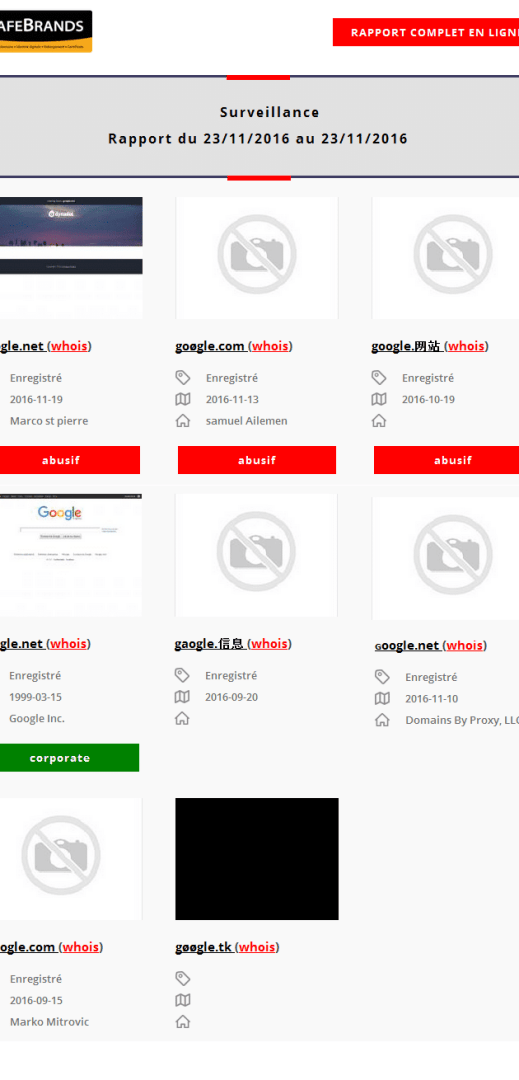

En pratique, GOOGLE, comme d’autres, est particulièrement victime de ce phénomène. Chaque semaine, on comptabilise au minimum 30 dépôts de noms de domaine dont la typographie s’approche de « google ».

Voici quelques exemples décelées via l’outil de surveillance de noms de domaine SafeBrands :

Script spoofing de typographie simple : les caractères latins ou ASCII

- 信息: le déposant a simplement changé un « o » par un « a »

Script spoofing complexe : les IDNs

- goøgle.com et gøøgle.tk: l’utilisation du o barré fait référence à l’alphabet scandinave.

- ɢoogle.net et ɢoogle.com : le 1er G est de type cyrillique

- ɡgoogle.com : double script avec nom à l’approchant & G supplémentaire

- ɡoogle.net : le 1er G n’est pas de type latin.

- ɡooɡle.net : Ici la similitude est visuellement parfaite et invisible à l’oeil nu mais il s’agit bien d’un script spoofing.

Dans quel cas pouvez-vous être confronté au script spoofing ?

Le script spoofing peut se produire à tout moment, en particulier lorsque les destinataires cibles sont attaqués sans discernement. Toutefois, l’occurrence est plus efficace pour l’attaquant si et quand l’expéditeur a obtenu l’adresse e-mail du destinataire et l’identité associée. Par exemple, un message qui inclut des noms de domaine à l’approchant, le nom du destinataire et l’ID de profil d’identification semblent moins suspects.

Finalement, avec le script spoofing, le pirate veut diriger les victimes sans méfiance vers un site d’hameçonnage pour obtenir des informations d’identification de connexion. L’illusion est telle que l’internaute pense être sur le site officiel mais il n’en est rien. Et le piège se referme : l’internaute vient de communiquer toutes les informations d’identification nécessaires. Le pirate pourra accéder sans aucune impunité à votre compte des semaines, des mois voire des années plus tard. Pour les enquêteurs, ce genre de situation rend difficile de déterminer où le compromis s’est produit.

Quels sont les risques de cette pratique ?

Le script Spoofing constitue la forme la plus avancée du hameçonnage. Cette pratique présente un haut risque de sécurité en ligne et peut causer des dommages importants aux particuliers et aux entreprises. Dans le cas où un virus est connecté au Script Spoofing, il peut en résulter des problèmes de logiciel et de matériel réseau. En outre, si les informations d’identification de connexion sont compromises, d’autres données sensibles peuvent être compromises. Les données sensibles peuvent inclure des données personnelles, financières, clients, d’entreprise. Les mauvais acteurs peuvent vendre ou utiliser de telles données pour voler des identités et des fonds.

Quelles sont les solutions face au script spoofing ?

En tant que particulier, si vous avez une quelconque suspicion, évitez de cliquer sur les liens contenus dans le mail. Il existe en outre des outils très pratiques comme celui proposé par Verisign. Leur outil gratuit permet de « convertir » les noms de domaine afin de vérifier s’il s’agit d’IDN ou non. Si sa forme convertie en « punnycode » commence par « xn-- », alors le nom de domaine contient bien un caractère accentué. Méfiance.

Pour les marques et les entreprises ayant une stratégie de noms de domaine, il est recommandé de faire appel à un service de surveillance de noms de domaine. La technologie développée par SafeBrands pour ses outils de surveillance prend en compte nativement les noms de domaine IDN. Cela signifie qu’il est parfaitement possible d’identifier des noms de domaine à l’approchant et au contenant en caractère accentués (IDN). Une fois informé, il devient possible d’alerter ses équipes pour éviter le phishing interne (ex : fraude au président) et éventuellement mettre en œuvre une procédure de cessation d’atteinte.

Enfin, l’utilisation de certificats SSL à fort degré d’authentification, dits certificats « Extended Validation » reste la meilleure arme pour identifier le phishing, y compris lorsqu’il revêt la forme avancée de « script spoofing ». Le certificat permet d’afficher, outre le cadenas de sécurisation, le nom de la société dans la barre d’adresse. Cela garantit à l’internaute que le site web visité est bien légitime.

Si vous souhaitez en savoir plus sur nos produits et les solutions que nous proposons, n’hésitez pas à contacter nos chargés de clientèle en utilisant notre formulaire en ligne, par email domaines@safebrands.com ou téléphone au +33 (0)1 80 82 82 60.

+33 (0)1 80 82 82 60

+33 (0)1 80 82 82 60